Un groupe de travail issu du CDSE Junior se propose de décrypter, durant plusieurs semaines, les enjeux de ce phénomène afin de permettre aux directions Sûreté, Sécurité, Risques d’utiliser ces réseaux sociaux à bon escient, tout en mesurant les risques inhérents.

Voici la troisième partie de l’étude relative à cette nouvelle forme de communication.

Pour consulter :

– la première partie : 1(Qu’est-ce que les réseaux sociaux ?), 2(Pourquoi tant de succès auprès des particuliers ?), 3(Comment bien utiliser les réseaux sociaux ?) : cliquez ici

– La deuxième partie : 4(Comment les entreprises les utilisent-elles ?), 5 (Quel environnement juridique pour les réseaux sociaux ?) Cliquez ici

Question 6 : Quels sont les risques liés aux réseaux sociaux (RS) pour une entreprise ?

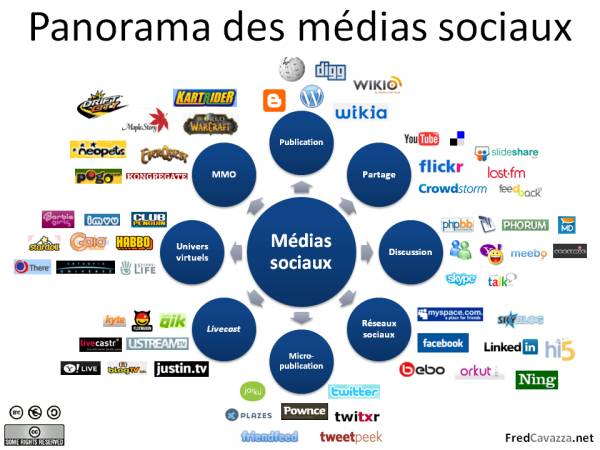

Les RS constituent un formidable outil de développement commercial pour les entreprises. En revanche, l’utilisation de ces mêmes réseaux peut s’avérer particulièrement dangereuse si elle n’est pas maîtrisée : risques d’atteinte à l’image de l’entreprise, à sa compétitivité, à sa propriété intellectuelle, etc.

Les fuites d’informations

Les RS favorisent les échanges mais exposent les entreprises au risque de voir des informations stratégiques divulguées. Soit de la part d’un salarié qui posterait un message détaillant les étapes d’un projet sur lequel il travaille, même de manière involontaire. Soit de la part de l’entreprise qui, au travers de ses publications ou des offres d’emploi ciblées, donnerait des indications que ses concurrents ne manqueraient pas de relever. Ce risque est amplifié par la très grande proximité virtuelle des membres des réseaux sociaux* .

Les RS professionnels peuvent constituer une source d’information très importante pour une entreprise qui souhaite s’informer sur l’un de ses concurrents. La tentation pour un collaborateur en recherche de nouvelles opportunités de mettre son travail et ses responsabilités en avant peuvent l’amener à donner des détails sur ses projets,.

Par ailleurs un réseau social professionnel peut permettre de reconstituer une cartographie d’acteurs du fait des liens qui existent entre les profils, les contacts d’un utilisateur étant la plupart du temps publics.

Usurpation d’identité

Les réseaux sociaux révèlent la problématique de l’identité numérique des membres et donc celle de leur usurpation.

Les exemples de ce délit reconnu récemment par la loi ne manquent pas** . Le plus emblématique concerne une grande entreprise de construction en 2008. Le fils du PDG découvre sur Facebook un profil au nom de son père, ce dernier se tenant pourtant à l’écart des réseaux sociaux. Il alerte les services informatiques du groupe, mais Facebook mettra plus de 8 jours à supprimer le faux profil. Dans ce laps de temps, l’usurpateur aurait pu annoncer une fausse acquisition, ce qui aurait provoqué des effets désastreux sur le cours de l’entreprise en Bourse.

Perte de productivité

L’utilisation d’internet à des fins personnelles sur le lieu de travail n’est pas nouveau, mais l’essor des réseaux sociaux (catégorie la plus visitée) n’a fait qu’amplifier le phénomène. En 2011, selon une enquête annuelle réalisée par Obsinet (Obervatoire Indépendant d’Internet, les salariés ont passé 96 minutes par jour sur le Web, dont 60% à des fins personnelles, entrainant une baisse d’un quart de leur productivité. Il revient donc à l’employeur de juger ce qui est raisonnable ou pas, voire surveiller les connexions aux réseaux sociaux, comme le dispose l’arrêt du 9 février 2010 de la Cour de cassation.

Atteinte à l’image et à la réputation

En tant que vitrine vers l’extérieur, les réseaux sociaux exposent les entreprises à des risques de « détournement » d’image. L’épisode Greenpeace/Nestlé en 2010 est un cas d’école. Voulant dénoncer la destruction des forêts indonésiennes et des communautés locales, Greenpeace a créé un site internet afin de faire connaître ses revendications. Pour cela, elle a détourné le logo original de Kit Kat. Immédiatement le faux logo circule sur les réseaux sociaux, certains internautes l’adopte même comme photo de profil sur Facebook.

Le risque peut également venir de l’intérieur, à travers le dénigrement de la hiérarchie ou de l’entreprise sur Internet par les salariés. Domino’s Pizza en a fait l’amère expérience en 2009 lorsque deux employés ont posté sur YouTube une vidéo présentant des sandwiches et pizzas contaminés. En l’espace de quelques jours seulement, la vidéo était vue par plusieurs millions d’internautes, relayant par ailleurs l’information sur Twitter.

Virus, intrusion et fraude

Les médias sociaux sont de plus en plus ciblés par les attaques informatiques, car ils offrent de nombreux avantages et facilités aux pirates.

L’accès à une page personnelle ou professionnelle se base sur une authentification faible (login/mot de passe) qui reste très simple à pirater. C’est pourquoi les pirates commencent à s’attaquer en nombre aux médias sociaux. Preuve en est, quelques milliers de logins et mots de passe Facebook piratés circulent sur Internet. Les sites professionnels et étatiques ne sont pas épargnés. Le 16 septembre 2010, le compte twitter du Ministère des Affaires Etrangères est piraté, et des messages injurieux s’affichent alors sur la page d’accueil. Il faudra 40 minutes au Quai d’Orsay pour réagir. Or, le délai de réactivité est essentiel dans ce genre de situation afin de limiter les dommages sur le plan technique et médiatique.

Les pirates profitent également des nombreuses informations publiées par les utilisateurs pour deviner les mots de passe et questions secrètes et mieux connaître leurs victimes potentielles. Il est en effet plus simple d’escroquer des personnes dont on connaît leurs centres d’intérêt, éléments biographiques, etc. C’est pourquoi les attaques par hameçonnage (phishing) se multiplient. Ces attaques consistent à attirer un utilisateur vers une page d’apparence normale, mais piégée. La connaissance de la victime via les médias sociaux augmente donc l’efficacité de ce type d’attaque. Ces attaques ciblent principalement votre porte-monnaie en se faisant passer pour votre site bancaire, vous volant ainsi vos informations bancaires ou les identifiants permettant de se connecter à votre compte en ligne.

Les attaques par technique d’hameçonnage utilisent aussi les médias sociaux pour se propager plus largement. En effet, le pirate profite des comptes piratés de vos amis pour vous faire croire que le lien indiqué sur leur mur est de confiance. Malheureusement, ces liens renvoient souvent vers des pages piégées qui vont exécuter un code malicieux (« virus ») sur votre ordinateur*** . Une fois infecté votre ordinateur sera à la solde du pirate sans que vous puissiez vous en rendre compte. Ce type d’attaque n’est pas nouveau, mais devient plus facile, plus impactant et se multiplie via les médias sociaux.

L’ensemble de ces risques proviennent souvent de l’imprudence de l’utilisateur ou d’une utilisation inadaptée de ces outils (cf. question n°3 « Comment bien utiliser les réseaux sociaux »)

Le CDSE Junior Pour plus d’informations sur le CDSE Junior, contacter Julien MARCEL – 01 44 70 70 85 – contact@cdse.fr

*La théorie des 6 degrés de séparation de Stanley Milgram a démontré que l’on peut relier au hasard deux individus par une chaîne d’au plus six personnes. D’après une étude récente, les réseaux sociaux ont permit de « raccourcir » cette chaîne a un peu moins de 5 degrés. http://fr.wikipedia.org/wiki/%C3%89tude_du_petit_monde

**Article 226-4-1 du code pénal, créé par LOI n°2011-267 du 14 mars 2011 – art. 2 : « Le fait d’usurper l’identité d’un tiers ou de faire usage d’une ou plusieurs données de toute nature permettant de l’identifier en vue de troubler sa tranquillité ou celle d’autrui, ou de porter atteinte à son honneur ou à sa considération, est puni d’un an d’emprisonnement et de 15 000 € d’amende. Cette infraction est punie des mêmes peines lorsqu’elle est commise sur un réseau de communication au public en ligne. »

*** Le ver le plus actif et le plus connu sur Facebook est le ver Koobface, vous faisant installé un soi-disant plugin pour pouvoir lire des vidéos censées provenir de vos amis.